בעידן הדיגיטלי, טכנולוגיה מתקדמת מתפתחת במהירות. זה מחייב את הצורך בקוד בטוח לניהול תקשורת. קוד בטוח מאפשר הגנה על מידע רגיש באמצעות טכניקות אבטחה מתקדמות.

ניהול תקשורת מוצפנת מפחית סיכונים. זה יוצר סביבה בטוחה לתקשורת בין פרטים וארגונים. המאמר מספק פרוטוקולים חכמים מאובטחים. הם משפרים את האבטחה ואת דרכי הניהול של המידע הדיגיטלי.

החשיבות של קוד בטוח בעולם הדיגיטלי

בעידן הדיגיטלי, שמירה על אבטחת נתונים היא משימה קריטית. קוד בטוח מאפשר ניהול מידע בצורה מאובטחת. הוא מבטיח שהמידע שנשלח נשמר בסודיות.

הבנת משמעות הקוד הבטוח והיישום שלו חשוב לשמירה על המידע הרגיש. זה חשוב לארגונים.

מהו קוד בטוח?

קוד בטוח מבוסס על חוקים וסטנדרטים. הוא משתמש בטכנולוגיות שונות לשמירה על שלמות המידע. זה כולל שימוש באלגוריתמים להצפנה וניהול גישה.

הסודיות היא עקרון יסוד במערכות אלו. היא מיועדת להבטיח שהמידע לא ייחשף לגורמים לא מורשים.

תפקיד הקוד הבטוח בניהול מידע רגיש

הקוד הבטוח משמש כבסיס במערכות ניהול מידע. הוא נועד למנוע גישה לא מורשית. זה משמר על פרטיות המידע ומזער את הסיכון לאיומים.

ישום נכון של הקוד מסייע לארגונים לבדוק את פרוטוקולי האבטחה. זה משפר את אמצעי השמירה על נתונים רגישים. זה חשוב בכל תחום שבו ניהול מידע הוא חלק מרכזי.

פרוטוקולים חכמים מאובטחים

פרוטוקולים חכמים מאובטחים חשובים להגנה על תקשורת דיגיטלית. הם משמשים בתחומים רבים. הם משמרים את האבטחה באמצעות טכנולוגיות מתקדמות.

מאפיינים של פרוטוקולים חכמים

המאפיינים הם:

- הצפנה מתקדמת: מבטיחה בטיחות גבוהה על ידי הצפנת מידע.

- ניהול מפתחות מדויק: מאפשר שליטה על הגישה למידע המוצפן.

- מיכשור תקני: משתמש בכלים המוכרים ובטוחים.

יתרונות השימוש בפרוטוקולים מאובטחים

היתרונות הם:

- הגנה על מידע רגיש: מונעים גישה לא מורשת למידע פנימי.

- שקיפות: מספקים סטנדרטים ברורים למדיניות האבטחה.

- עדכון מתמיד: ניתן להתאים את הטכנולוגיות לאיומי אבטחה המשתנים.

- שיתוף נתונים בטוח: מאפשר שיתוף מידע בין מערכות שונות בצורה בטוחה.

שיטות להצפנת תקשורת

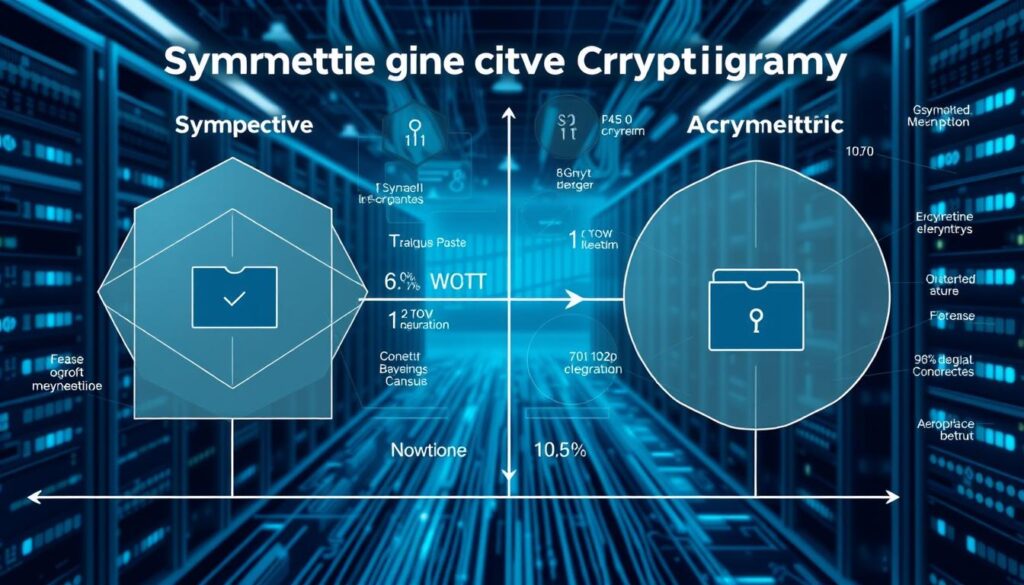

הצפנה היא כלי חשוב לאבטחת תקשורת. יש שתי שיטות עיקריות: הצפנה סימטרית והצפנה אסימטרית. כל אחת מהן משמשת להגנה על מידע רגיש.

להבנת ההצפנה, חשוב לדעת את טכניקות הצפנה, תועלותיהן והשפעתן על אבטחת המידע.

הצפנה סימטרית vs. הצפנה אסימטרית

הצפנה סימטרית משתמשת באותו מפתח להצפנה ולפיצוח. השולח והמקבל חולקים את המפתח הסודי. זו שיטה מהירה ויעילה, ומתאימה להעברת מידע רב.

לעומת זאת, הצפנה אסימטרית משתמשת בשני מפתחות: מפתח ציבורי להצפנה ומפתח פרטי לפיצוח. זו שיטה מספקת אבטחה גבוהה יותר, במיוחד למסמכים רגישים.

שימושים שונים בהצפנה

שיטות הצפנה נדרשות בתחומים רבים. בין השימושים הנפוצים ניתן למצוא:

- ניהול סיסמאות בצורה בטוחה.

- העברת מסרים דיגיטליים באמצעות ערוצי תקשורת מאובטחים.

- הגנה על מידע אישי ובינלאומי בשינויים בין חברות וארגונים.

ניהול מערכות תקשורת מאובטחות

ניהול מערכות תקשורת מאובטחות משתמש בטכנולוגיות מתקדמות. הכוונה לשמירה על בטיחות נתונים רגישים. למשל, VPN, חומות אש ולמידת מכונה חשובות להגנה.

האתגרים בטכנולוגיה כוללים שמירה על פרטיות המידע. גם חשוב להתמודד עם תקיפות סייבר. זה דורש תוכניות אבטחה חדשניות.

טכנולוגיות עכשוויות בניהול תקשורת

טכנולוגיות אבטחה מציעות פתרונות אוטומטיים לניהול סיכונים. סינון נתונים ובינה מלאכותית מגנות על מידע חשוב. זה מאפשר לארגונים לשמור על נתונים ברמה גבוהה.

אתגרים ופתרונות בניהול טכנולוגיות תקשורת

בניהול מערכות תקשורת, אתגרים כוללים שמירה על חדשנות. חשוב להבין את האיומים המשתנים. גישה פרואקטיבית ומודולרית יכולה לפתור את הבעיות.

באמצעות התמודדות נכונה, ניתן לפתח פתרונות אבטחה מותאמים. זה יעזור למנוע בעיות עתידיות.

סטנדרטים ובקרות אבטחת מידע

בעידן הדיגיטלי, חשוב להגן על מידע רגיש. סטנדרטים כמו ISO 27001 ו-NIST מספקים כללים לניהול מידע. הם מסייעים לנהל סיכונים ולבצע בקרות פנימיות.

תקנים קריטיים בתחום האבטחה

להבין את התקנים האבטחתיים חשוב לפיתוח תוכניות אבטחה. תקנים אלה מעזרים לארגונים לעמוד בדרישות משפטיות. הם משמשים כבסיס לפיתוח מדיניות אבטחה וליישום טכנולוגיות מתקדמות.

בקרות פנימיות וניהול סיכונים

בקרות פנימיות חשובות לניהול סיכונים. הן כוללות זיהוי ואנליזה של איומים ותגובה מתאימה. השימוש בבקרות פנימיות משפר את עמידות הארגון.

העתיד של ניהול תקשורת מאובטחת

הטכנולוגיה מתקדמת במהירות. זה מביא למתודולוגיות חדשות לאבטחת תקשורת. בלוקצ'יין, בינה מלאכותית ולמידת מכונה יכולות לשפר את האבטחה בארגונים.

טכנולוגיות מתקדמות העתידות להשתלב

טכנולוגיות חדשות צפויות לשנות את עולם האבטחה. כמה דוגמאות לכך:

- בלוקצ'יין מאפשר אבטחת נתונים ושקיפות.

- בינה מלאכותית תסייע בחיזוי איומים וניהול אוטומטי.

- למידת מכונה תאפשר תכנון והתאמה דינמית של אבטחה.

שילוב של טכנולוגיות אלו ישדרג את יכולות האבטחה של עסקים.

תחזיות עתידיות בתחום אבטחת התקשורת

בעשור הקרוב, פתרונות אבטחה יהפכו לאוטומטיים יותר. גידול בשימוש בענן דורש אבטחת מידע מתקדמת יותר. רגולציות בינלאומיות גם צפויות להשפיע על אבטחת מידע בחברות.

קורסים והכשרות בתחום ניהול התקשורת

בתחום ניהול התקשורת, קורסים אבטחת מידע והכשרות ניהול תקשורת מציעים תוכן עשיר. הם מכוונים לתת למשתתפים את הכלים הנדרשים להבנת סביבות דיגיטליות מאובטחות. הקורסים מתמקדים בטכנולוגיות מתקדמות ובסטנדרטים העדכניים ביותר.

לימודי אבטחת מידע נועדו ליצור בסיס חזק של ידע. הם מציעים למשתתפים את הכלים להתמודד עם אתגרים. במהלך הקורסים, אנשי מקצוע מקבלים הבנה מעמיקה של טכנולוגיות חדשות.

מוסדות אקדמיים רבים מציעים הכשרות בתחום. כולל קורסים אונליין נגישים לאנשים מכל רקע. תעודות רלוונטיות מהכשרות אלו יכולות לשדרג את אפשרויות התעסוקה.